Now Reading: 풀스택 개발자를 위한 맥북 올인원 설정 가이드 – Part 4

-

01

풀스택 개발자를 위한 맥북 올인원 설정 가이드 – Part 4

풀스택 개발자를 위한 맥북 올인원 설정 가이드 – Part 4

13단계: 시스템 보안 설정

macOS 보안 기본 설정

# FileVault 암호화 활성화 (시스템 환경설정에서 설정) # 또는 터미널에서 확인sudo defaults write /Library/Preferences/com.apple.SoftwareUpdate AutomaticDownload -bool true

SSH 보안 강화

# SSH 설정 강화cat >> ~/.ssh/config << EOF

Host *

UseRoaming no

HashKnownHosts yes

VisualHostKey yes

PasswordAuthentication no

ChallengeResponseAuthentication no

StrictHostKeyChecking ask

VerifyHostKeyDNS yes

ForwardAgent no

ForwardX11 no

ServerAliveInterval 300

ServerAliveCountMax 2

Ciphers chacha20-poly1305@openssh.com,aes256-gcm@openssh.com

MACs hmac-sha2-512-etm@openssh.com,hmac-sha2-256-etm@openssh.com

KexAlgorithms curve25519-sha256@libssh.org,diffie-hellman-group14-sha256

EOF

chmod 600 ~/.ssh/*

GPG 설정

# GPG 설치cat > ~/.gnupg/gpg-agent.conf << EOF pinentry-program /opt/homebrew/bin/pinentry-mac default-cache-ttl 34560000 max-cache-ttl 34560000 EOF

git config --global commit.gpgsign true

14단계: 네트워크 보안

VPN 설정

# WireGuard 설치SSL/TLS 인증서 관리

# mkcert 설치 (로컬 개발용 HTTPS)brew install nss # Firefox용

cd ~/.ssl/

mkcert localhost 127.0.0.1 ::1 *.local

cat > nginx.ssl.conf << EOF

server {

listen 443 ssl;

server_name localhost;

ssl_certificate ~/.ssl/localhost+1.pem;

ssl_certificate_key ~/.ssl/localhost+1-key.pem;

location / {

proxy_pass http://localhost:3000;

proxy_set_header Host \$host;

proxy_set_header X-Real-IP \$remote_addr;

}

}

EOF

시크릿 관리

# 1Password CLI 설치cat > ~/.zshrc_secrets << 'EOF'

# 개발 환경별 시크릿 로딩

function load_secrets() {

if [ -f .env ]; then

export $(grep -v '^#' .env | xargs)

fi

if command -v doppler &> /dev/null; then

eval $(doppler secrets download --no-file --format=env-no-quotes)

fi

}

# cd 할 때 자동으로 시크릿 로딩

function cd() {

builtin cd "$@"

load_secrets

}

EOF

echo 'source ~/.zshrc_secrets' >> ~/.zshrc

15단계: 개발 보안 Best Practices

코드 보안 도구

# 정적 보안 분석 도구cat > ~/scripts/security-scan.sh << 'EOF'

#!/bin/bash

echo "🔍 Running security scans..."

# Node.js 프로젝트

if [ -f "package.json" ]; then

echo "📦 Scanning Node.js dependencies..."

npm audit

eslint . --config .eslintrc.security.js

fi

# Python 프로젝트

if [ -f "requirements.txt" ] || [ -f "pyproject.toml" ]; then

echo "🐍 Scanning Python dependencies..."

pip-audit

bandit -r .

fi

# Go 프로젝트

if [ -f "go.mod" ]; then

echo "🔷 Scanning Go dependencies..."

govulncheck ./...

fi

echo "✅ Security scan complete!"

EOF

chmod +x ~/scripts/security-scan.sh

Docker 보안

# 보안 강화 Dockerfile 예시FROM node:18-alpine as builder WORKDIR /app COPY package*.json ./ RUN npm ci --only=production COPY . . RUN npm run build FROM node:18-alpine # 보안 업데이트 RUN apk update && apk upgrade # 비root 사용자 생성 RUN addgroup -S appgroup && adduser -S appuser -G appgroup USER appuser WORKDIR /app COPY --from=builder --chown=appuser:appgroup /app/dist ./dist COPY --from=builder --chown=appuser:appgroup /app/node_modules ./node_modules # 불필요한 파일 제거 RUN rm -rf /tmp/* /var/cache/apk/* EXPOSE 3000 CMD ["node", "dist/index.js"]

version: '3.8'

services:

app:

build: .

security_opt:

- no-new-privileges:true

read_only: true

tmpfs:

- /tmp

cap_drop:

- ALL

cap_add:

- NET_BIND_SERVICE

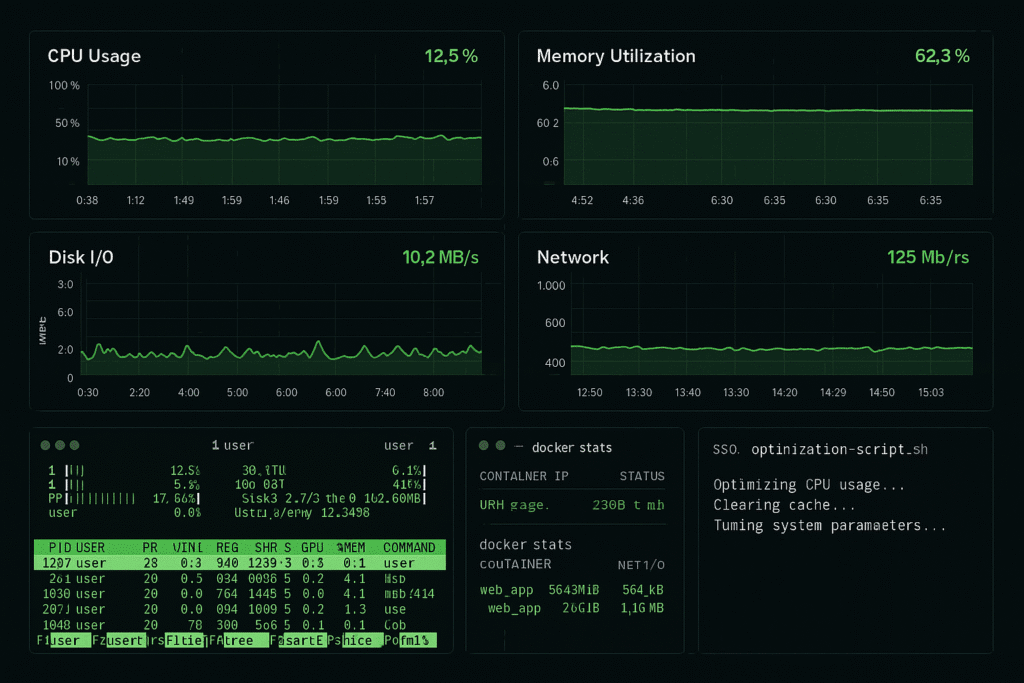

16단계: 성능 최적화

시스템 성능 모니터링

# 성능 모니터링 도구 설치brew install --cask istat-menus

개발 환경 최적화 스크립트

#!/bin/bash # ~/scripts/optimize-dev-env.sh echo "🚀 Optimizing development environment..."

sudo mdutil -E -i off ~/.npm

tmutil addexclusion ~/.cache

brew cleanup

yarn cache clean

docker system prune -a -f echo "✅ Optimization complete!"

SSD 최적화

# TRIM 활성화 확인sudo smartctl -a disk0

rm -rf ~/Library/Logs/DiagnosticReports/*

17단계: 백업 및 복원 전략

자동 백업 스크립트

#!/bin/bash # ~/scripts/backup-dev-env.sh BACKUP_DIR="$HOME/Backups/dev-env-$(date +%Y%m%d)" mkdir -p "$BACKUP_DIR" echo "📦 Creating development environment backup..."

brew list --cask > "$BACKUP_DIR/brew-casks.txt"

tree ~/projects -L 2 > "$BACKUP_DIR/project-structure.txt" echo "✅ Backup completed: $BACKUP_DIR"

복원 스크립트

#!/bin/bash

# ~/scripts/restore-dev-env.sh

BACKUP_DIR="$1"

if [ -z "$BACKUP_DIR" ]; then

echo "Usage: restore-dev-env.sh "

exit 1

fi

echo "🔄 Restoring development environment from $BACKUP_DIR..."

# 설정 파일 복원

if [ -d "$BACKUP_DIR/config" ]; then

rsync -av "$BACKUP_DIR/config/" ~/

fi

# VSCode 설정 복원

if [ -d "$BACKUP_DIR/vscode" ]; then

rsync -av "$BACKUP_DIR/vscode/" "~/Library/Application Support/Code/User/"

fi

# Homebrew 패키지 복원

if [ -f "$BACKUP_DIR/brew-packages.txt" ]; then

xargs brew install < "$BACKUP_DIR/brew-packages.txt"

fi

if [ -f "$BACKUP_DIR/brew-casks.txt" ]; then

xargs brew install --cask < "$BACKUP_DIR/brew-casks.txt"

fi

# npm 글로벌 패키지 복원

if [ -f "$BACKUP_DIR/npm-globals.txt" ]; then

grep -E '^[^@]+@[0-9]' "$BACKUP_DIR/npm-globals.txt" | \

awk -F'@' '{print $1"@"$NF}' | \

xargs npm install -g

fi

echo "✅ Restoration complete!"

18단계: 전체 환경 통합 대시보드

개발 환경 대시보드 스크립트

#!/bin/bash

# ~/scripts/dev-dashboard.sh

clear

echo "🚀 개발 환경 대시보드"

echo "===================="

echo ""

# 시스템 정보

echo "💻 시스템 정보"

echo "└─ macOS: $(sw_vers -productVersion)"

echo "└─ 메모리: $(sysctl hw.memsize | awk '{printf("%.2f GB", $2/1024/1024/1024)}')"

echo "└─ CPU: $(sysctl -n machdep.cpu.brand_string)"

echo ""

# 프로그래밍 언어 버전

echo "📚 언어 버전"

echo "└─ Node.js: $(node --version)"

echo "└─ Python: $(python3 --version | awk '{print $2}')"

echo "└─ Go: $(go version | awk '{print $3}')"

echo ""

# 개발 도구 상태

echo "🛠 개발 도구"

echo "└─ Git: $(git --version | awk '{print $3}')"

echo "└─ Docker: $(docker --version | awk '{print $3}' | sed 's/,//')"

echo "└─ Minikube: $(minikube version --short)"

echo "└─ Kubectl: $(kubectl version --client --short | awk '{print $3}')"

echo ""

# 활성 프로젝트

echo "📁 활성 프로젝트"

for project in ~/projects/*/; do

if [ -d "$project" ]; then

name=$(basename "$project")

if [ -d "$project/.git" ]; then

branch=$(cd "$project" && git rev-parse --abbrev-ref HEAD 2>/dev/null)

echo "└─ $name (branch: $branch)"

else

echo "└─ $name"

fi

fi

done

echo ""

# 리소스 사용량

echo "📊 리소스 사용량"

echo "└─ CPU: $(ps aux | awk '{cpu+=$3} END {printf("%.1f%%", cpu)}')"

echo "└─ 메모리: $(ps aux | awk '{mem+=$4} END {printf("%.1f%%", mem)}')"

echo "└─ 디스크: $(df -h / | awk 'NR==2 {print $5}')"

echo ""

# Docker 컨테이너

if command -v docker &> /dev/null; then

echo "🐳 Docker 컨테이너"

docker ps --format "table {{.Names}}\t{{.Status}}" | tail -n +2 | while read line; do

echo "└─ $line"

done

fi

echo ""

# 실행 중인 서비스

echo "🌐 실행 중인 서비스"

lsof -i :3000 | grep LISTEN | awk '{print "└─ Port 3000: " $1}'

lsof -i :8000 | grep LISTEN | awk '{print "└─ Port 8000: " $1}'

lsof -i :8080 | grep LISTEN | awk '{print "└─ Port 8080: " $1}'

echo ""

echo "📝 오늘의 할 일"

echo "└─ Run: security-scan.sh"

echo "└─ Check: brew outdated"

echo "└─ Update: npm outdated -g"

echo ""

트렌디 노트 요약

보안과 최적화의 핵심 포인트:

- 다층 보안: SSH 키 관리, GPG 서명, VPN 설정의 조합

- 자동화: 백업, 보안 스캔, 성능 최적화의 스크립트화

- 모니터링: 시스템 성능과 보안 상태의 지속적 관찰

- 통합 대시보드: 모든 개발 환경 상태를 한눈에 파악

트렌디노트 인사이트

2025년 풀스택 개발자의 성공은 단순한 기술 스킬을 넘어서, 환경 구축과 관리 능력에 크게 좌우됩니다. 특히 원격 근무 환경에서는 보안과 성능 최적화가 개발 생산성에 직접적인 영향을 미칩니다.

이 가이드에서 다룬 설정들은 M3/M4 맥북의 성능을 최대한 활용하면서도, 보안성과 안정성을 확보하는 데 초점을 맞췄습니다. 특히 Docker Desktop 대신 Minikube를 활용하는 방법은 메모리 효율성 면에서 큰 장점을 제공합니다.

용어집 {glossary}

중요 키워드

- homebrew - macOS용 오픈소스 패키지 관리자로, 개발 도구와 애플리케이션 설치를 간편하게 해주는 도구

- docker - 컨테이너 기반 가상화 플랫폼으로, 애플리케이션을 패키징하고 실행하는 경량 솔루션

- kubernetes - 컨테이너 오케스트레이션 플랫폼으로, 컨테이너화된 애플리케이션의 배포, 확장, 관리를 자동화

- ssh-key - SSH 프로토콜에서 사용하는 암호화 키 쌍으로, 비밀번호 없이 안전한 원격 접속을 가능하게 함

핵심 개념

- fnm - Fast Node Manager의 약자로, Node.js 버전을 빠르게 관리하는 도구

- uv - Astral에서 개발한 Python 패키지 관리자로, pip, virtualenv, pyenv의 기능을 통합

- 개발 환경 최적화 - 시스템 자원 효율적 사용과 개발 생산성 향상을 위한 설정 및 도구 조합

- 보안 자동화 - 개발 환경의 보안 취약점을 자동으로 탐지하고 관리하는 워크플로우

관련 글 추천

- M4 맥북 프로 성능 벤치마크 리뷰

- Docker Desktop vs Minikube: 성능 비교 분석

- 개발자를 위한 macOS 보안 가이드 2025

- 풀스택 개발자 로드맵 2025

- ARM 맥북 개발 환경 최적화 팁

참고자료/출처

[^1]: Homebrew 공식 문서

[^2]: Minikube 설치 가이드

[^3]: fnm GitHub Repository

[^4]: uv 공식 문서

[^5]: Docker Desktop for Mac 문서

[^6]: Apple Silicon 개발 최적화 가이드

[^7]: GitHub Actions 워크플로우 문서

[^8]: macOS 보안 Best Practices